Берлинская хакерская группировка Chaos Computer Club (CCC) обнародовала обнаруженный факт применения властями шпионского программного обеспечения, что привело к серьёзному скандалу на высоком уровне.

Берлинская хакерская группировка Chaos Computer Club (CCC) обнародовала обнаруженный факт применения властями шпионского программного обеспечения, что привело к серьёзному скандалу на высоком уровне.

Программу-шпион хакеры обнаружили на ноутбуке, принадлежащем человеку, которого обвиняют в незаконном экспорте медицинских препаратов. Предположительно, программа была установлена туда при прохождении им таможенного досмотра в аэропорту.

Эта программа перехватывает адреса посещённых веб-сайтов и переписку по электронной почте и отправляет собранные данные на удалённый сервер, предположительно за пределами страны. Кроме того, она позволяет скачивать и удалённо запускать на компьютере любые другие приложения.

Министр внутренних дел Баварии Иоахим Германн подтвердил, что на данной территории государственные чиновники используют шпионский софт с 2009 года, но примеры привести отказался. На его взгляд, это не противоречит законодательству, хотя вопрос и требует внимательного рассмотрения. Власти еще трех земель (Баден-Вюртемберга, Бранденбурга и Нижней Саксонии) подтвердили, что тоже использовали подобные программы.

В связи с бурной реакцией общественности, ситуацию были вынуждены прокомментировать и высокопоставленные чиновники.

Министр юстиции Германии Сабина Лойтхойзер-Шнарренбергер и канцлер Ангела Меркель потребовали провести тщательное расследование инцедента и разработать механизмы соблюдения конституционных прав граждан на защиту от слежки.

Таким образом, в ближайшее время законодательство Германии, касающееся использования программ-шпионов, может сильно измениться.

Согласно результатам исследования Фонда Развития Интернета, дети в странах Европы и СНГ в большинстве случаев знают об глобальной сети больше, чем их родители.

Согласно результатам исследования Фонда Развития Интернета, дети в странах Европы и СНГ в большинстве случаев знают об глобальной сети больше, чем их родители. Немецкий специалист по сетевой безопасности и криптографии Карстен Нол (Karsten Nohl) сообщил о создании довольно просто технологии по перехвату и дешифровке данных, передаваемых по мобильной технологии GPRS.

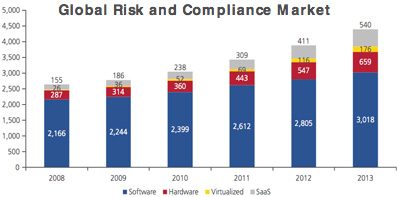

Немецкий специалист по сетевой безопасности и криптографии Карстен Нол (Karsten Nohl) сообщил о создании довольно просто технологии по перехвату и дешифровке данных, передаваемых по мобильной технологии GPRS. Компании, чья деятельность связана с сетевой безопасностью, уже несколько лет проводят ежегодные исследования на тему защищённости данных в организациях. Согласно их отчётам, с 2008 по 2011 год ситуация заметно изменилась: краж и утечек секретной информации стало больше на порядок.

Компании, чья деятельность связана с сетевой безопасностью, уже несколько лет проводят ежегодные исследования на тему защищённости данных в организациях. Согласно их отчётам, с 2008 по 2011 год ситуация заметно изменилась: краж и утечек секретной информации стало больше на порядок. Именно к такому выводу пришла компания Microsoft, изучив результаты собственного международного исследования на тему поведения пользователей в сети и восприятия онлайн-безопасности. В исследовании приняли участие пользователи из более 20 стран мира, включая Россию.

Именно к такому выводу пришла компания Microsoft, изучив результаты собственного международного исследования на тему поведения пользователей в сети и восприятия онлайн-безопасности. В исследовании приняли участие пользователи из более 20 стран мира, включая Россию.

Согласно официальной статистике, количество пользователей, пострадавших от действий компьютерных злоумышленников в 2010 году, снизилось почти на 30% и составило 8 миллионов, что на 3 миллиона меньше, чем в 2009 году.

Согласно официальной статистике, количество пользователей, пострадавших от действий компьютерных злоумышленников в 2010 году, снизилось почти на 30% и составило 8 миллионов, что на 3 миллиона меньше, чем в 2009 году. В течение 6 минут из заблокированного с паролем iPhone удалось извлечь сведения о большинстве учётных записей, включая пароли. Эту уязвимость продемонстрировали учёные из Фраунхоферского института технологий защиты информации.

В течение 6 минут из заблокированного с паролем iPhone удалось извлечь сведения о большинстве учётных записей, включая пароли. Эту уязвимость продемонстрировали учёные из Фраунхоферского института технологий защиты информации. Рекрутинговая компания HeadHunter в декабре 2010 года провела исследование, опросив 1600 сотрудников российских компаний на тему информационной безопасности. Исследование показало, что эта тема волнует руководство большинства компаний: 75% организаций имеют строгие правила работы с внутренней информацией, и чем больше штат сотрудников, тем эти правила строже.

Рекрутинговая компания HeadHunter в декабре 2010 года провела исследование, опросив 1600 сотрудников российских компаний на тему информационной безопасности. Исследование показало, что эта тема волнует руководство большинства компаний: 75% организаций имеют строгие правила работы с внутренней информацией, и чем больше штат сотрудников, тем эти правила строже.