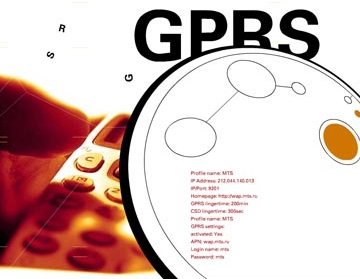

Немецкий специалист по сетевой безопасности и криптографии Карстен Нол (Karsten Nohl) сообщил о создании довольно просто технологии по перехвату и дешифровке данных, передаваемых по мобильной технологии GPRS.

Немецкий специалист по сетевой безопасности и криптографии Карстен Нол (Karsten Nohl) сообщил о создании довольно просто технологии по перехвату и дешифровке данных, передаваемых по мобильной технологии GPRS.

Его команде также удалось обнаружить тот факт, что многие операторы сотовой связи эксплуатируют реализацию GPRS, не обладающей достаточным уровнем защиты, а некоторые из них и вовсе отключают шифрование GPRS-трафика.

Причин для подобного отношения операторов сотовой связи к информационной безопасности собственных абонентов может быть две:

- Экономия на мощности оборудования, необходимой для полноценной защиты данных.

- Сознательное отключение защиты с целью сохранения собственной возможности анализа трафика абонентов.

Карстен Нол утверждает, что его сообщение носит не только теоретический характер: его команде удалось перехватить данные в сетях операторов T-Mobile, O2 Germany, Vodafone и E-Plus. Причём для перехвата не пришлось использовать ни громоздкое оборудование (использовался перепрошитый телефон Motorola C-123), ни дорогое программное обеспечение (только бесплатное ПО в свободном доступе), а радиус возможного перехвата составил 5 километров.

Сама технология перехвата на сегодняшний день не опубликована, чтобы не нанести серьёзный вред абонентам сотовых компаний по всему миру. Группа исследователей считает, что сейчас для сотовых компаний самое время настроить свои GPRS-шлюзы и привести в порядок все криптографические системы, так как метод перехвата будет опубликован в ближайшее время.

Впрочем, реакции российских операторов сотовой связи ожидать не приходится: по заявлению «большой тройки» (Билайн, Мегафон, МТС), они не видят серьёзной угрозы и предлагают абонентам использовать более защищённые технологии передачи данных, в частности — 3G.